CVE-2017-11937 e CVE-201-11940 Microsoft Malware Protection Engine Remote Code Execution Vulnerability

Come annunciato sia da Microsoft che da altre fonti Microsoft ha reso disponibili aggiornamenti di sicurezza che risolvono le due vulnerabilità critiche CVE-2017-11940 e CVE-2017-11937 del Microsoft Malware Protection Engine che viene utilizzato in Microsoft Exchange Server 2013, Microsoft Forefront Endpoint Protection 2010, Microsoft Exchange Server 2016, Microsoft Security Essentials, Microsoft System Center Endpoint Protection, Windows Defender e Windows Intune Endpoint Protection. Tali vulnerabilità consentono l’esecuzione di codice remoto facendo in modo che il Malware Protection Engine effettui la scansione di un file appositamente predisposto per provocare la corruzione della memoria e causare l’esecuzione di codice arbitrario nel contesto di sicurezza dell’utente LocalSystem che sarebbe consentire l’installazione di programmi, la visualizzazione, la modifica o l’eliminazione di dati oppure la creazione di nuovi account utente con pieni privilegi.

A riguardo si vedano:

- CVE-2017-11937 | Microsoft Malware Protection Engine Remote Code Execution Vulnerability

- https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2017-11940

- Risolte vulnerabilità critiche in Microsoft Malware Protection Engine

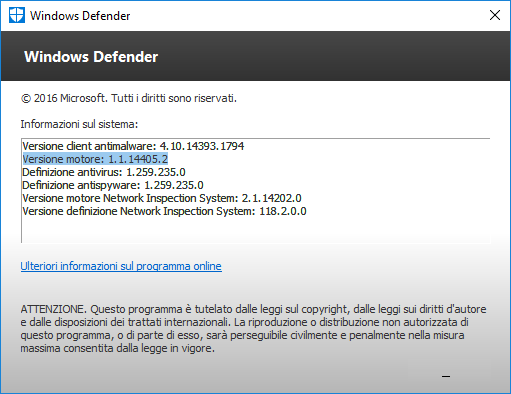

Le vulnerabilità sono state risolta nella versione 1.1.14405.2 del Malware Protection Engine e le correzioni vengono installate in maniera automatica tramite i meccanismi di aggiornamento dei prodotti senza che sia necessaria alcuna azione da parte dell’utente 8in ogni caso è anche possibile eseguire l’aggiornamento manuale, a riguardo si veda la KB2510781 – Microsoft Malware Protection Engine deployment information).

Microsoft non ha identificato Mitigations o Workarounds per queste vulnerabilità e non ha al momento evidenza di attacchi che sfruttino queste vulnerabilità.

Di seguito una serie di link relativi agli antivirus e alle soluzioni di breach protection Microsoft:

- Microsoft antivirus and threat protection solutions

- Submit a file for malware analysis

- Definition updates for Windows Defender Antivirus and other Microsoft antimalware

- Latest antimalware definitions Release notes

Conclusioni

Ovviamente Microsoft Malware Protection Engine non l’unico motore antimalware e antivirus ad essere stato oggetto di vulnerabilità, infatti una semplice ricerca con la keyword “2017 antivirus” in CVE Common Vulnerabilities and Exposures restituisce 17 CVE ed il risultato non è assolutamente esaustivo delle vulnerabilità relative i sistemi antivirus. Ne consegue che i sistemi antivirus sono asset che devono essere gestiti coscienziosamente sia per quanto riguarda gli aggiornamenti che per quanto riguarda le esclusioni mirate altrimenti possono trasformarsi in potenziali criticità per l’infrastruttura informatica.