Windows 2012 R2: RestrictedAdmin Mode RDP

Con Windows 2012 R2 e Windows 8.1 è stata introdotta una nuova modalità di connessione tramite RDP ovvero la RestrictedAdmin Mode.

Questa nuova modalità di connessione non espone le credenziali utilizzate al sistema verso cui ci si connette tramite RDP. In altre parole questa modalità va a mitigare gli attacchi di tipo Pass the Hash (per maggiori dettagli si vedano Defending Against Pass-the-Hash Attacks e Mitigating Pass-the-Hash (PtH) Attacks and Other Credential Theft Techniques).

Scendendo nei dettagli tecnici quando ci si connette in questa modalità l’utente non accede in modo automatico alle risorse di rete dall’host con le credenziali utilizzate per la connessione, ma vengono utilizzate le credenziali dell’account computer dell’host

Questa funzionalità può tornare utile in varie circostanze:

- Nel caso ci si debba connettere ad un sistema compromesso via RDP, tramite questa modalità infatti si potrà operare come local admin sul sistema remoto senza correre il rischio che il sistema attaccato possa violare le credenziali utilizzate per la connessione, evitando quindi la necessità di modificare la password dopo l’intervento.

- Consente di connettersi agli host remoti con le credenziali di Domain Admin in sicurezza, quando necessario.

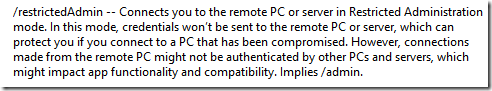

Per utilizzare tale modalità occorre specificare l’opzione /restrictedAdmin (che implica /admin):

MSTSC /restrictedAdmin

Per poter utilizzare tale funzionalità è necessario che sia il cliente che l’host verso cui si connette sia WS2012 R2 o W8.1 (a riguardo si veda RestrictedAdmin Mode Remote Desktop), in altre parole il cliente RDP disponibile per W7/WS2008 R2 tramite la KB 2830477 non consente la modalità di connessione RestrictedAdmin.

La funzionalità è gestibile in maniera centralizzata tramite GPO Computer Restricted delegation of credentials to remote servers.

Per ulteriori approfondimenti si veda il post Restricted Admin mode for RDP in Windows 8.1 / 2012 R2.