Nuove funzionalità antimalware in Windows 10 e Windows Server 2016

Antimalware Scan Interface (AMSI)

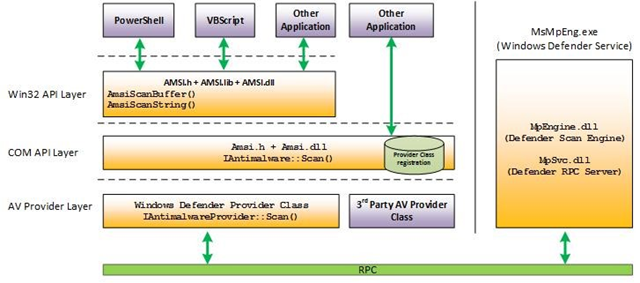

In Windows 10 sarà presente la nuova Antimalware Scan Interface (AMSI) che consentirà alle applicazioni di inviare contenuti da controllare per il malware all’antivirus installato localmente. Il concetto è che uno script script malevolo può usare varie tecniche di offuscamento del codice, ma al momento di invocare lo scripting engine il codice deve essere in chiaro, in questa fare l’applicazione può invocare le nuove Windows AMSI APIs per richiedere la scansione del contenuto.

Di seguito lo schema dell’architetture di AMSI spiegata nel post Windows 10 to offer application developers new malware defenses di Lee Holmes (Principal Software Engineer in Microsoft)

Questa funzionalità non è utile solo per l’inspection degli script, ma potrà contribuire a realizzare applicazioni più sicure se, come dice Lee Holmes, gli sviluppatori la utilizzeranno per l’analisi di contenuti utilizzati all’interno delle loro applicazioni che potrebbero essere veicolo di malware, ovviamente anche i produttori di antivirus potranno utilizzare AMSI per realizzare engine di scansione in grado di realizzare delle analisi più in profondità:

“Malicious software that uses obfuscation and evasion techniques on Windows’ built-in scripting hosts will automatically be inspected at a much deeper level than ever before, providing additional levels of protection.

If you’re an Application developer, consider having your application call the Windows AMSI interface if you want some extra scanning and analysis of potentially malicious content.

If you are an antivirus software vendor, consider implementing support for the AMSI interface. When you do, your engine will have much deeper insight into the data that applications (including Windows’ built-in scripting hosts) consider potentially malicious.”

Per ulteriori informazioni si veda Antimalware Scan Interface e la white paper Scripting Security and Protection Advances in Windows 10.

Miglioramenti in PowerShell V5 in ambito di security

Nel post Advances in Scripting Security and Protection in Windows 10 and PowerShell V5 vengono descritte le novità che saranno presenti in PowerShell V5 inerenti la security:

- Transcript sessions migliorato configurabile tramite system-wide group policy con possibilità di estrarre maggiori informazioni e possibilità di funzionamento in modalità interattiva o non-interattiva (disponibile anche in e in Windows 8.1/2012R2 con KB3000850)

- Possibilità di eseguire il log degli script blocks prima di eseguirli in modo da eseguire il log anch di script offuscati (disponibile anche in e in Windows 8.1/2012R2 con KB3000850)

- Sarà introdotta la funzionalità Protected Event Logging per consentire di crittografare informazioni sensibili quanto vengono loggate

- Cmdles per l’encryption e il decryption tramite lo standard Cryptographic Message Syntax (CMS)

- Secure code generation APIs

- “Constrained PowerShell” per i sistemi che implemnetano AppLocker policies

Per ulteriori informazioni si veda PowerShell ♥ the Blue Team.

Windows Server Antimalware

Come annunciato al rilascio della Windows Server Technical Preview la nuova versione di Windows Server includerà Windows Server Antimalware che permetterà la protezione da malware dei sistemi operativi server con aggiornamento regolare delle firme antimalware e gestione tramite PowerShell e/o Group Policy, a riguardo si veda Windows Server Antimalware Overview for Windows Server Technical Preview.

Inoltre nella Windows Server Technical Preview 2 sono a state annunciate altre novità inerenti alla security, a riguardo si veda il post What’s new in Windows Server 2016 Technical Preview 2:

Security and Assurance: Protecting against today’s threats with a “zero-trust” approach to security that is rooted in the hardware.

- New Host Guardian Service, part of a trust and isolation boundary between the cloud infrastructure and guest OS layers

- Just Enough Administration to reduce the risk of security breaches by allowing users to perform only specific tasks

Inoltre sono state apportate una serie di miglioramenti con l’SMB 3.1.1 alcuni dei quali aumenteranno la sicurezza dei file server come ad esempio la rimozione dell’impostazione relativa alla Secure Negotiate (RequireSecureNegotiate) di fatto non più necessaria grazie all’introduzione della feature Pre-Authentication Integrity, a riguardo si veda What’s new in SMB 3.1.1 in the Windows Server 2016 Technical Preview 2.

Vi ricordo che se desiderate approfondire le nuove funzionalità che verranno introdotte in Windows Server 2016 vi aspettiamo alla Server Infrastructure Days 2015 il 17 e 18 Giugno 2015 dove sarò presente con le sessioni WS01 // Implementing IPv6: Notes From the Field e WS04 // Windows Server: Implement Remote Desktop Services.

[…] Per approfondire la nuova gestione dei package denominate OneGet introdotta in Windows 10 si veda il post Introducing PackageManagement in Windows 10, mentre per approfondire le novità rigurdati la sicurezza si veda il mio post Nuove funzionalità antimalware in Windows 10 e Windows Server 2016. […]